Códigos Mnemônicos

Os códigos mnemônicos, frequentemente chamados de frases de recuperação ou seed phrases, são sequências de palavras fáceis de lembrar que atuam como representações humanas de informações criptográficas mais complexas. Embora pareçam meras palavras, essas frases contêm o acesso a carteiras de criptomoedas, ativos digitais e dados sensíveis. A simplicidade aparente das palavras oculta a complexidade matemática e criptográfica que as sustenta.

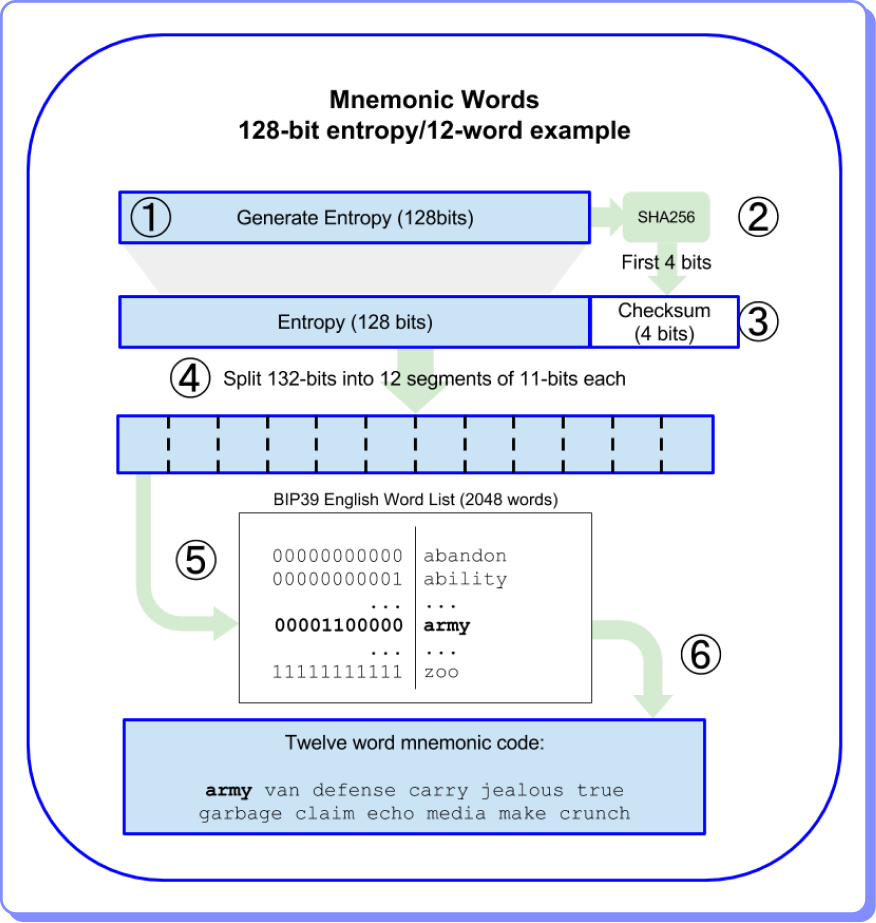

Um dos padrões mais conhecidos para a geração de códigos mnemônicos é o BIP39, proposto pela equipe do Bitcoin em 2013. BIP39 (Bitcoin Improvement Proposal 39) estabelece as diretrizes para a geração de códigos mnemônicos e sua conversão em sementes binárias usadas para derivar chaves privadas e, em última instância, acessar fundos de criptomoedas. Experimente como funciona o BIP39 aqui.

O padrão BIP39 especifica uma estrutura precisa para a criação de códigos mnemônicos. Ele começa com a escolha de uma semente de entropia, que pode ser gerada de forma aleatória ou derivada de dados específicos. Essa semente é submetida a funções criptográficas, como o hash SHA-256, e é dividida em segmentos de bits que formam o código mnemônico.

O vocabulário BIP39 consiste em uma lista de palavras predefinidas, e cada palavra representa um grupo específico de bits da semente. O padrão utiliza um comprimento de 12, 15, 18, 21 ou 24 palavras, oferecendo opções para diferentes níveis de segurança e facilidade de uso.

Os códigos mnemônicos, frequentemente chamados de frases de recuperação ou seed phrases, são sequências de palavras fáceis de lembrar que funcionam como representações humanas de informações criptográficas mais complexas. Embora pareçam apenas palavras simples, essas frases contêm o acesso a carteiras de criptomoedas, ativos digitais e dados sensíveis. A simplicidade aparente das palavras oculta a complexidade matemática e criptográfica por trás delas.

Um dos padrões mais conhecidos para a geração de códigos mnemônicos é o BIP39, proposto pela equipe do Bitcoin em 2013. O BIP39 (Bitcoin Improvement Proposal 39) estabelece as diretrizes para a geração de códigos mnemônicos e sua conversão em sementes binárias usadas para derivar chaves privadas e, por fim, acessar fundos de criptomoedas. Você pode testar como funciona o BIP39 aqui.

O padrão BIP39 especifica uma estrutura precisa para a criação de códigos mnemônicos. Começa com a escolha de uma semente de entropia, que pode ser gerada aleatoriamente ou derivada de dados específicos. Essa semente passa por funções criptográficas, como o hash SHA-256, e é dividida em segmentos de bits que formam o código mnemônico.

O vocabulário do BIP39 consiste em uma lista de palavras predefinidas, e cada palavra representa um grupo específico de bits da semente. O padrão usa uma sequência de 12, 15, 18, 21 ou 24 palavras, oferecendo opções para diferentes níveis de segurança e facilidade de uso.

A escolha de uma boa entropia é essencial para a segurança de um código mnemônico. A entropia, de forma simples, é a medida da imprevisibilidade. Uma entropia adequada garante que as chaves geradas sejam suficientemente complexas para resistir a ataques de força bruta, assegurando a proteção dos ativos armazenados.

Uma vez que se tem um código mnemônico BIP39, o processo de derivação hierárquica (HD, na sigla em inglês) torna-se fundamental. O HD BIP32 permite derivar uma sequência infinita de chaves privadas a partir de uma única semente, o que facilita a gestão de múltiplos endereços e transações.

Cada palavra no código mnemônico atua como um índice em uma hierarquia determinística, permitindo a geração de chaves privadas únicas e, consequentemente, a segurança dos fundos associados.

A implementação bem-sucedida do padrão BIP39 levou à proliferação das HD wallets, carteiras determinísticas hierárquicas que utilizam códigos mnemônicos para gerenciar endereços e transações de forma segura. Essas carteiras simplificaram significativamente a experiência dos usuários ao permitir a recuperação de carteiras completas usando apenas a frase de recuperação.

Apesar de sua utilidade, os códigos mnemônicos também apresentam desafios. A segurança dessas frases depende da responsabilidade do usuário em armazená-las de maneira segura. Fatores como o risco de perda ou roubo físico do papel ou dispositivo que armazena a frase de recuperação destacam a necessidade de cuidados adicionais na gestão desses códigos.

Além disso, a fragilidade humana pode levar à escolha de frases mnemônicas fracas ou previsíveis, comprometendo a segurança dos fundos. Por isso, a educação e a conscientização são fundamentais para a gestão correta dos códigos mnemônicos.

A escolha de uma boa entropia é essencial para a segurança de um código mnemônico. A entropia, de forma simples, é a medida da imprevisibilidade. Uma entropia adequada garante que as chaves geradas sejam suficientemente complexas para resistir a ataques de força bruta e garante a segurança dos ativos armazenados.

Uma vez que se tenha um código mnemônico BIP39, o processo de derivação hierárquica (HD, sigla em inglês) é fundamental. O HD BIP32 permite derivar uma sequência infinita de chaves privadas a partir de uma única semente, facilitando o gerenciamento de múltiplos endereços e transações.

Cada palavra no código mnemônico age como um índice em uma hierarquia determinística, permitindo a geração de chaves privadas únicas e, portanto, a segurança dos fundos associados.

A implementação bem-sucedida do padrão BIP39 levou à proliferação das HD wallets, carteiras determinísticas hierárquicas que utilizam códigos mnemônicos para gerenciar endereços e transações de forma segura. Essas carteiras simplificaram significativamente a experiência dos usuários, permitindo a recuperação de carteiras completas apenas com a frase de recuperação.

Apesar de sua utilidade, os códigos mnemônicos também apresentam desafios. A segurança dessas frases depende da responsabilidade do usuário em armazená-las de forma segura. Fatores como o risco de perda ou roubo físico do papel ou dispositivo que armazena a frase de recuperação ressaltam a necessidade de considerações adicionais na gestão desses códigos.

Além disso, a fragilidade humana pode levar à escolha de frases mnemônicas fracas ou previsíveis, o que coloca em risco a segurança dos fundos. A educação e a conscientização, portanto, são cruciais para o gerenciamento correto dos códigos mnemônicos.

Last updated